Criptografia de disco e arquivos

Proteção para os usuários do Kaspersky Endpoint Security (empresarial)

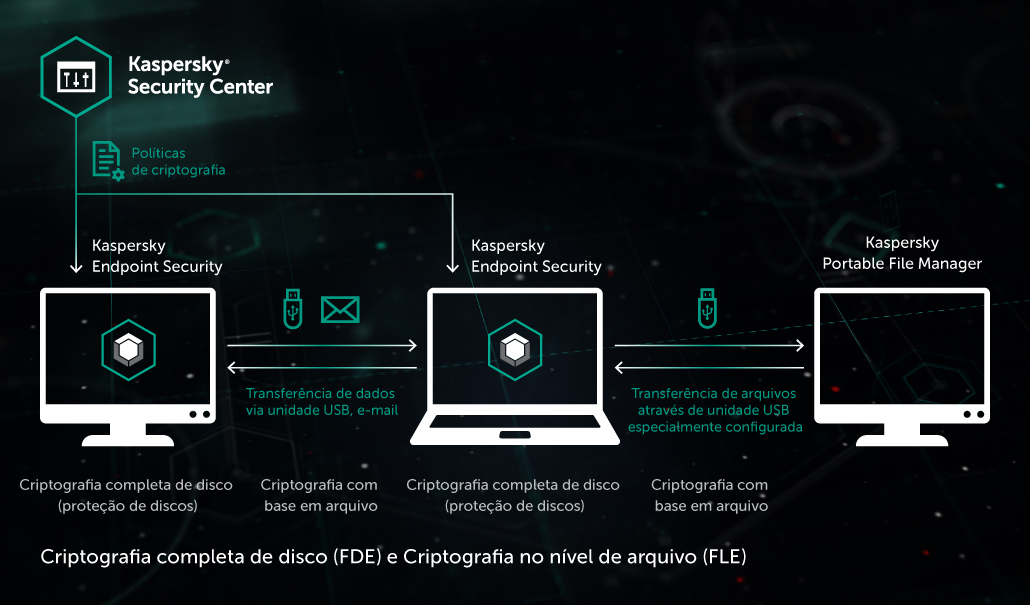

O Kaspersky Endpoint Security for Windows tem ferramentas integradas de criptografia de dados. Elas funcionam de acordo com políticas distribuídas pelo Kaspersky Security Center, o aplicativo do administrador para gerenciamento da infraestrutura empresarial protegida por produtos de segurança da Kaspersky.

A criptografia do disco completo (FDE) impede o vazamento de dados devido à perda de um computador ou um disco rígido portátil. Quando um disco está criptografado, os usuários não autorizados não conseguem inicializar nem ler os dados desse disco.

A criptografia em nível de arquivos (FLE) protege os arquivos em trânsito quando eles são transferidos em canais não confiáveis. Os usuários com permissão para acessar arquivos protegidos de acordo com as políticas de criptografia os veem descriptografados.

Políticas de criptografia

Os administradores do Kaspersky Security Center podem definir políticas de criptografia que permitem a criptografia em computadores empresariais protegidos pelo Kaspersky Endpoint Security. As políticas podem variar entre hosts. Os dados de conformidade da política são agregados em um feed de relatório comum visível para os administradores.

Também é possível definir políticas para dispositivos removíveis (unidades flash, unidades portáteis, etc.) conectados a um computador. Por exemplo, o dispositivo pode ser bloqueado até que o usuário aceite aplicar a criptografia ao dispositivo ou a tipos específicos de arquivos no dispositivo.

Na criptografia em nível de arquivos, as políticas podem definir quais arquivos devem ser criptografados com base na extensão do arquivo ou na localização em um disco. Assim que é detectado um arquivo correspondente no computador, ele é criptografado.

Criptografia transparente

A criptografia não interfere no fluxo de trabalho de um usuário típico, pois não introduz novos aplicativos nem faz alterações na configuração dos aplicativos existentes. As políticas são aplicadas automaticamente.

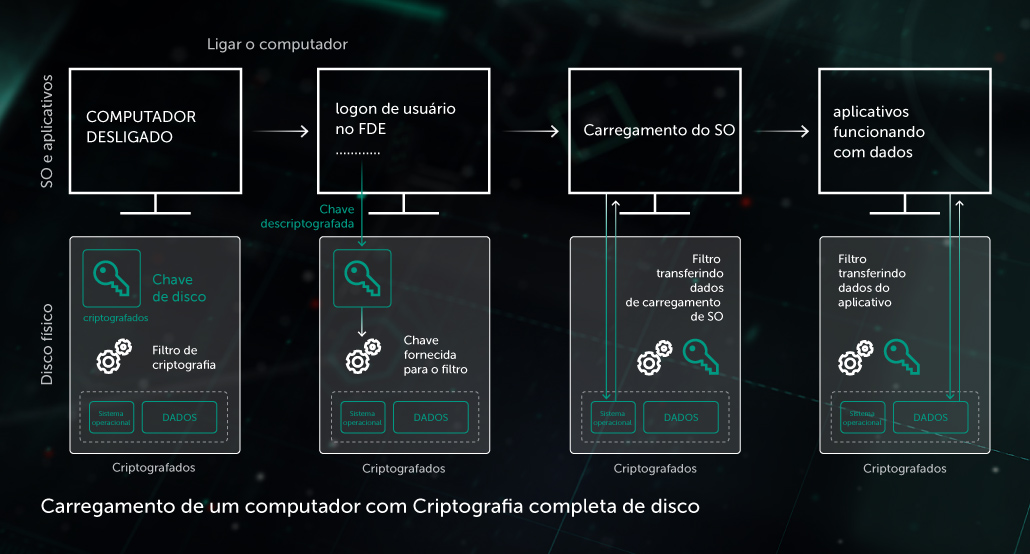

A criptografia é transparente para os aplicativos: quando um usuário é autenticado no sistema operacional, os aplicativos podem ver os dados nos discos como se não estivessem criptografados, apesar de estarem. O filtro de criptografia transmite dados entre aplicativos e discos (um filtro de disco para FDE e um filtro de arquivo para FLE). Ele descriptografa os dados provenientes dos discos para os aplicativos e criptografa os dados que voltam. Os dados são criptografados "em movimento", imediatamente nas operações de leitura/gravação, e não há dados guardados no disco sem criptografia, ainda que temporariamente.

Para alguns aplicativos, a criptografia não deve ser tão transparente. Por exemplo, os procedimentos de backup que armazenam uma cópia de um disco criptografado para mantê-lo em outro lugar não devem armazenar dados de backup sem criptografia. Por isso, o aplicativo de backup deve copiar o disco no estado criptografado. Nesse e em outros casos semelhantes, a criptografia transparente pode ser desativada centralmente pelo administrador para aplicativos específicos.

Mecanismo de criptografia do disco (FDE)

O mecanismo de FDE criptografa discos inteiros em um computador. A FDE é compatível com:

- Criptografia de qualquer tipo de disco: HDD, SSD, unidades flash, etc. Para dispositivos SSD, a FDE trata de reduzir o número de ciclos de leitura/gravação adicionais, aumentando a vida útil da unidade.

- Aceleração de hardware da criptografia (se o processador do computador oferecer suporte a AES-NI).

- A inicialização segura da UEFI é uma tecnologia que protege os computadores na inicialização e garante que apenas o software confiável seja carregado, bem como que o sistema operacional e o software sejam iniciados corretamente sem interferência de nenhum outro processo.

Chaves de criptografia. O filtro de criptografia do disco criptografa e descriptografa dados com uma chave de disco. Uma chave separada é criada para cada disco e armazenada neles em três cópias criptografadas. Mesmo que o disco seja danificado e uma cópia da chave seja destruída, é possível acessar o disco com outra cópia. Se as três cópias no disco forem danificadas, o acesso ao disco poderá ser restaurado com a cópia armazenada no Kaspersky Security Center. Para isso, quando uma chave de disco é criada, a sua cópia é enviada de forma segura para o Kaspersky Security Center. As chaves nunca são armazenadas sem criptografia no disco.

Autenticação do usuário e carregamento do sistema operacional a partir de um disco criptografado. A chave do disco armazenada no disco fica disponível para o filtro de criptografia após a autenticação do usuário. Um usuário pode efetuar a autenticação com uma senha, um token USB ou um cartão inteligente. Após a autenticação bem-sucedida, o sistema operacional pode inicializar diretamente do disco criptografado.

Aplicação da política de criptografia em um computador. Quando uma política de criptografia é aplicada em um computador, dois processos são iniciados:

- A criptografia em movimento é ativada permanentemente. Isso garante que todos os dados gravados no disco sejam criptografados a partir desse momento. Para isso, o filtro de criptografia do disco intercepta todos os processos de leitura/gravação no disco.

- O processo de criptografia do disco é iniciado, começando a criptografia total dos discos do computador. Quando concluído, a política de criptografia do disco é totalmente aplicada no computador. A criptografia do disco pode demorar várias horas.

Durante a criptografia do disco, os usuários podem trabalhar normalmente, colocar o computador em modo de espera ou desligá-lo, e quando for ligado novamente, a criptografia será retomada. O processo também é eficiente contra falhas (por exemplo, falha de energia, falha do sistema operacional). O design de criptografia à prova de falhas garante que todos os dados sejam eventualmente criptografados.

Acesso a arquivos criptografados (FLE)

Acesso com o Kaspersky Endpoint Security. Quando um usuário efetua a autenticação no sistema operacional, os aplicativos no computador que são executados em nome do usuário obtêm acesso aos arquivos criptografados, de acordo com as políticas de criptografia.

Para acessar arquivos criptografados por outros usuários, o agente host do Kaspersky Endpoint Security solicita as chaves de descriptografia necessárias ao Kaspersky Security Center. Por exemplo, se um arquivo enviado por e-mail for criptografado por outro usuário, o host do destinatário solicita e recebe uma chave do Kaspersky Security Center (se as políticas permitirem o acesso). Essa chave funciona para acessar esse arquivo e outros arquivos criptografados no mesmo disco lógico desse usuário. A chave é armazenada em cache para que não seja necessário solicitar uma nova chave sempre que receber um arquivo criptografado no mesmo disco do mesmo usuário.

Se não houver conexão com a Internet, o destinatário poderá obter uma chave do Kaspersky Security Center usando a troca segura de chaves por meio de pergunta-resposta padrão através de canais abertos (por exemplo, um telefone). Basta enviar um código de pergunta gerado e depois receber o código de resposta.

Acesso sem o Kaspersky Endpoint Security. Se isso for permitido pelas políticas de criptografia, os usuários poderão configurar seus dispositivos para que seja possível acessar os arquivos criptografados nesses dispositivos em computadores sem o Kaspersky Endpoint Security por meio da autorização por senha. Quando os usuários configuram esse tipo de dispositivo com o Kaspersky Endpoint Security:

- O aplicativo Kaspersky Portable File Manager é copiado no dispositivo. Ele armazena de forma segura as chaves de acesso a arquivos e criptografa/descriptografa arquivos.

- O usuário cria uma senha para acessar os arquivos nesse dispositivo.

Quando um usuário conecta um dispositivo e autoriza o Portable File Manager, os arquivos criptografados ficam disponíveis para leitura e edição. Os usuários também podem criptografar arquivos novos no dispositivo.

Proteção para os usuários do Kaspersky Total Security (consumidor)

O Crypto Disk é um subsistema do Kaspersky Total Security que protege os dados armazenados do usuário usando a criptografia.

Com o Crypto Disk, os usuários criam um disco criptografado virtual armazenado como um arquivo separado. O disco é acessado usando uma senha, que é atribuída na criação do disco. Após a autorização, o disco é montado como uma unidade local (por exemplo, "E:\"). Um usuário pode transferir um arquivo com o disco criptografado para outros usuários por meio de dispositivos, e-mail, repositórios compartilhados e na nuvem, bem como conceder acesso a outros usuários fornecendo a senha a eles.

O disco não é criptografado na própria senha, mas em uma chave gerada automaticamente, que é disponibilizada quando o usuário é autenticado. Isso proporciona ao usuário a opção de mudar uma senha sem a necessidade de criptografar novamente todo o disco virtual.

Módulo de criptografia

O FDE, FLE e Crypto Disk usam o módulo de criptografia que utiliza o algoritmo de criptografia AES-256 no modo XTS. A biblioteca de criptografia tem a certificação:

- FIPS 140-2

- Common Criteria

WHITEPAPER

WHITEPAPER

WHITEPAPER

WHITEPAPERProtecting Sensitive Data with Kaspersky...