Erros e vulnerabilidades tornam-se quase inevitáveis no desenvolvimento de qualquer sistema de TI, ainda mais no âmbito dos software ou hardware mais complexos. Esses bugs ou falhas geralmente não são encontrados por funcionários e especialistas técnicos da empresa que produziu tal programa, mas por pesquisadores externos. Eliminar esses erros e possíveis vulnerabilidades é a chave para uma forte cibersegurança, ponto de interseção com o trabalho de nossos experts. Assim, o principal fator que provoca erros e falhas – o humano – também é a chave para a detecção e correção dos problemas. Ao mesmo tempo, é importante perceber que esse processo de correção pode potencialmente criar novos riscos e falhas em vez de solucionar a questão inicial.

Na Kaspersky, aderimos a princípios éticos claros e transparentes na divulgação responsável de vulnerabilidades (RVD) – o processo que seguimos quando encontramos vulnerabilidades nos sistemas de outras organizações. Nossos cinco princípios estão baseados em mais de 23 anos de trabalho global e continuamos a ser inspirados por algumas práticas recomendadas e, em particular, pelo Código de Ética do Fórum de Resposta a Incidentes e Equipes de Segurança (FIRST, na sigla em inglês). Em todos os casos, priorizamos a segurança de nossos usuários (pessoas e organizações que usam produtos e soluções Kaspersky).

Ao mesmo tempo, respeitamos os interesses de todas as partes envolvidas: os indivíduos ou organizações cujo produto é vulnerável, seus clientes (como possíveis vítimas) e o setor de cibersegurança como um todo.

Seguir tais princípios garante que possamos agir de maneira transparente, responsável e consistente, para criar um ecossistema mais seguro de tecnologia da informação e comunicação (TIC). No entanto, para que essa abordagem funcione em todo o setor de TI, outros fornecedores – e seus usuários, pesquisadores independentes, reguladores e todas as partes interessadas – também devem ser guiados por fundamentos semelhantes. Portanto, decidimos publicar nossos princípios para a divulgação responsável de vulnerabilidades encontradas no software de outras empresas. Somos pioneiros.

Princípio #1: Construa confiança

Certo grau de desconfiança é a base da segurança da informação. Mas as divulgações de vulnerabilidades sem um nível de confiança simplesmente não funcionam, por isso presumimos a benevolência como um motivador para todas as partes, embora, é claro, dediquemos tempo e esforço para coordenar ações e reduzir quaisquer danos associados à vulnerabilidade – em outras palavras: confie, mas verifique. Não publicamos informações sobre brechas de segurança por diversão ou ambição, mas apenas para o interesse e segurança dos usuários e da sociedade.

Princípio # 2: informe primeiro a parte afetada

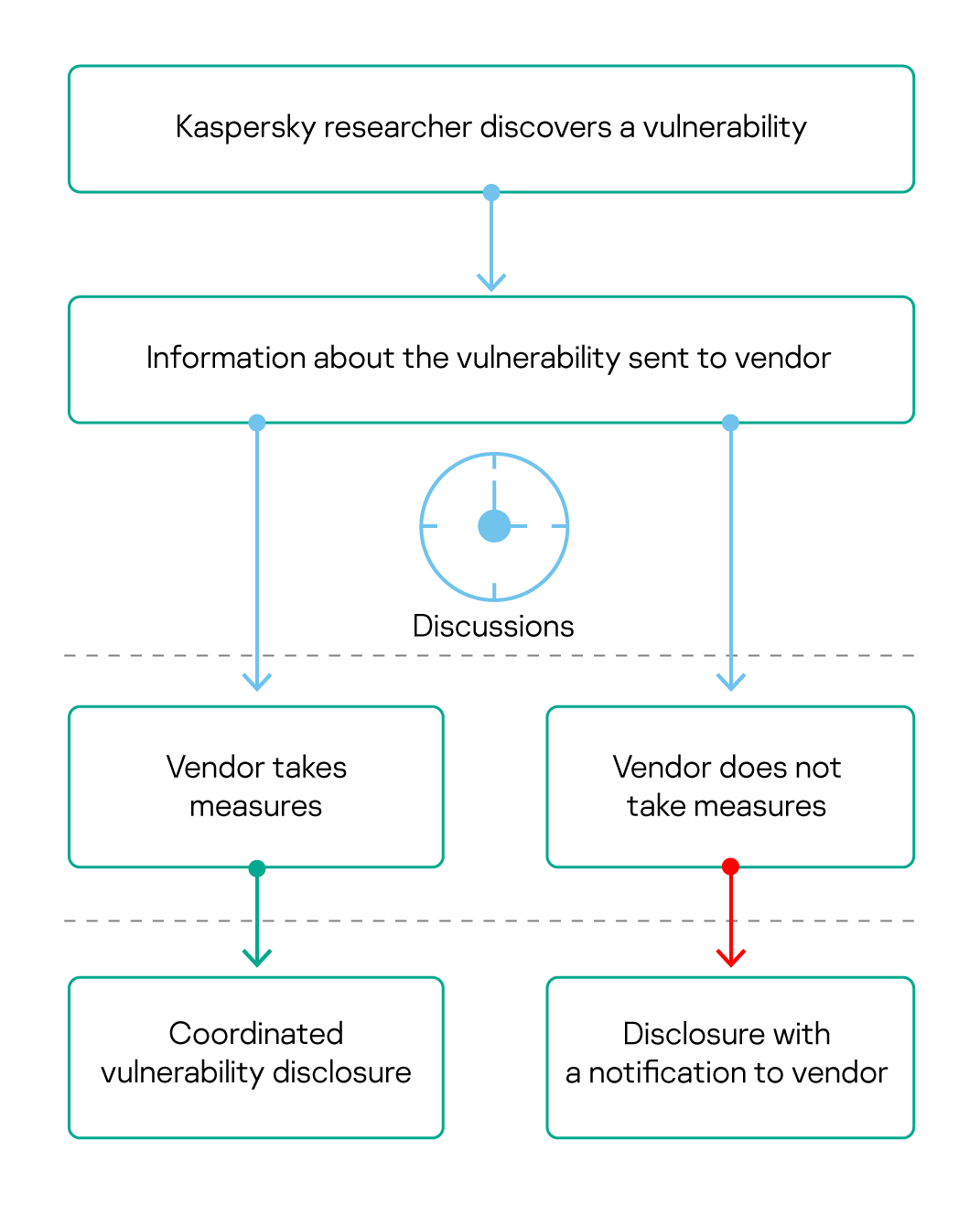

A divulgação de vulnerabilidades é um processo complexo que pode enfrentar vários obstáculos, como partes envolvidas que não respondem ou até inacessíveis. Apesar desses problemas, é essencial fornecer informações oportunas e precisas aos fornecedores afetados. Primeiro, coordenamos os esforços para eliminar a vulnerabilidade e minimizar o risco para o usuário. Para isso, o fornecedor deve possibilitar uma maneira clara e transparente de relatar e processar informações sobre vulnerabilidades (para entender mais sobre como isso funciona na Kaspersky, acesse aqui e aqui).

Princípio # 3: Coordene esforços

É óbvio que cada vulnerabilidade tem sua especificidade. Algumas ameaçam os usuários de um único produto e outras podem afetar várias partes (por exemplo, nos casos envolvendo empresas internacionais com cadeias de suprimentos complexas). As vulnerabilidades também podem prejudicar a infraestrutura crítica e as redes do setor público e, assim, ameaçar a segurança nacional. Ao mesmo tempo, pesquisadores e fornecedores não são as únicas partes relevantes; reguladores, clientes, pesquisadores independentes e White-hat hackers (ou hackers ‘do bem’) também podem estar envolvidos. Para uma coordenação eficaz entre todas as partes interessadas, somos guiados pelas melhores práticas internacionais (por exemplo, o padrão ISO/IEC 29147:2018 para divulgação de vulnerabilidades). Em particular, tentamos fornecer a todos os envolvidos, prazo suficiente para uma análise completa da vulnerabilidade e desenvolvimento da correção.

Princípio # 4: Mantenha a confidencialidade, quando for apropriado

Se as informações técnicas sobre uma vulnerabilidade forem reveladas muito cedo no processo, os invasores poderão explorá-la. É por isso que compartilhamos informações de maneira confidencial com as partes que precisam desenvolver medidas de mitigação e, em seguida, trabalhamos nos canais de comunicação mais confiáveis e seguros para geração de relatórios. Pelo mesmo motivo, negociamos os termos e condições de divulgação com o fornecedor ou empresa que tem relação com a falha. No entanto, se não houver resposta, dependendo da gravidade e da escala da vulnerabilidade e do imediatismo do risco, comunicamos por meio de nossos próprios canais de comunicação e as divulgamos de acordo com nossas políticas internas, regulamentos locais e melhores práticas do setor, mantendo o fornecedor informado.

Princípio # 5: Incentive o comportamento desejado

Apesar dos esforços do setor, os cibercriminosos continuam buscando e encontrando vulnerabilidades. Portanto, consideramos importante apoiar abertamente todos os que relatam vulnerabilidades de forma responsável e seguem as melhores práticas do setor para divulgação.

Preservando a divulgação de vulnerabilidades

Estou convencido de que, se todas as partes aderirem a princípios éticos semelhantes, seremos capazes de trabalhar juntos para tornar o ecossistema de TIC não apenas mais seguro, como também mais saudável e previsível para nossos usuários – que são as pessoas para quem trabalhamos.

Você pode aprender mais sobre nossos Princípios Éticos para Divulgação Responsável na página da Iniciativa Global de Transparência da Informação.

Business

Business

Dicas

Dicas