O crescente desenvolvimento do mundo dos smartphones e o rápido surgimento de aplicativos móveis leva, inevitavelmente, ao uso constante de smartphones e tablets para lidar com dados sensíveis. Seja o seu currículo no LinkedIn, fotos privadas enviadas para o/a namorado/a via WhatsApp, Viber ou outros aplicativo semelhantes, ou a senha de uso único do seu banco online – você envia e recebe muito desses dados sensíveis no seu dispositivo móvel. Infelizmente, a maioria das pessoas não percebem quantas vezes e com que facilidade um desconhecido que esteja próximo pode interceptar seus dados (inclusive se você desconfia das pessoas que estão ao seu redor).

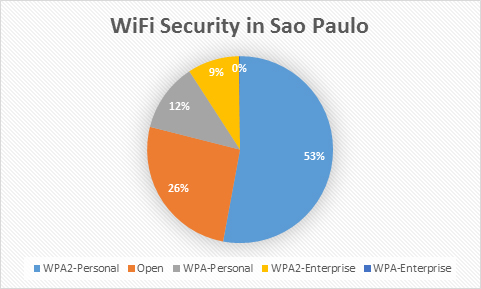

As principais peças deste puzzle são a falta de proteção das redes Wi-Fi e a falta de segurança dentro dos aplicativos móveis. Ter internet no celular continua é caro, principalmente quando você está em outros país. É por isso que as pessoas costumam usar o Wi-Fi em aeroportos, cafés e hotéis sem prestar muita atenção à sua segurança. Em alguns estudos realizados por nossos especialistas em São Paulo, pouco antes da Copa do Mundo, que analisaram o tipo de criptografia utilizada nas redes sem fio, encontramos que mais de uma das quatro redes usavam padrão aberto (ou seja, sem criptografia).

26% das redes Wi-Fi em São Paulo são inseguras. Você deve tomar cuidado especial ao usar aplicativos móveis.

Tweet

Se você usa o padrão aberto, qualquer um pode acessar o seu tráfego e ver os dados que você está enviando. Se você estiver usando o sistema de criptografia WEP, pode ser hackeado em menos de 5 minutos. Então, basicamente, muitas redes ao redor do mundo podem ser comprometidas por cibercriminosos em questão de segundos.

Nossa recomendação é que você tente se conectar apenas nas redes que utilizam WPA2, isso é certo. No entanto, a realidade é que muitas vezes você tem que se conectar a essas redes. Além disso, você realmente não pode controlar o que está sendo transmitido através da conexão aberta. Ao usar o navegador do celular, você pode verificar o sinal de cadeado e acpresença de protocolo HTTPS na barra de endereços.

A história é diferente quando se usa aplicativos móveis. Você realmente não sabe se o aplicativo usa protocolos. Especialistas em segurança descobriram que muitos aplicativos ainda usam protocolo aberto para a comunicação interna com seus servidores – ou seja, HTTP em vez de HTTPS, e você sabe que essas conexões são vulneráveis ao seqüestro de sessão, roubo de senhas e espionagem de conteúdo. Por exemplo, se você usa aplicativos de mensagens instantâneas, as pesssoas podem ver suas conversas em texto simples. E eu não estou inventando coisas, é um problema real que persiste em aplicativos móveis. Em 2011, até mesmo o Google, Facebook ou Twitter tiveram alguns problemas com a falta de certificado SSL. No verão de 2012, o WhatsApp, popular aplicativo móvel de mensagem instantânea, estava transmitindo todos os conteúdos sem criptografar. Se alguém ainda usa o Yahoo Messenger ou ICQ, eu tenho uma má notícia para vocês: eles ainda usam o protocolo de texto simples, assim que todos os chats não têm criptografia e pode ser facilmente lidos através das redes Wi-Fi abertas. É difícil imaginar, quantos aplicativos ainda possuem o protocolo de texto simples, se até mesmo algumas empresas de nível A não implementam a criptografia ainda, dá para ter uma ideia.

Se conseguimos ser mais técnicos, muitos aplicativos móveis não avisam ao usuário sobre problemas com certificados SSL, tornando quase impossível detectar ataques man-in-the-middle.

Claro que seria fácil dar um conselho simples como “não use aplicativos móveis para qualquer coisa dado sensível”, mas é difícil seguir este conselho. Com disso, seria como se você voltasse para o século XX. Então, eu recomendaria uma abordagem um pouco menos radical:

- Use, sempre que você tenha oportunidade, serviços de 3G/4G em vez de Wi-Fi em locais públicos;

- Prefira sempre conexões criptografadas (WPA2);

- Use as VPN no seu dispositivo móvel;

- Evite fazer operações importantes como transações bancárias online em lugares públicos e através de redes inseguras (que são efetivamente todas as redes, exceto as redes domésticas e de escritório corretamente configuradas).

Tradução: Juliana Costa Santos Dias

Dicas

Dicas